主要测试了对于照片和通讯录、短信的一些操作,当然还有其他的攻击或信息获取方式,之后实现了再来更新总结。

主要是目前工作遇到问题的一些总结和记录,之后工作中再补充。

通过adb获取隐私信息

前提条件是手机开启了adb调试,攻击的过程都是通过adb进行的。

测试手机是华为P9。

我的手机虽然root的但是没办法执行

adb shell,查了一下貌似有的手机是会这样,三星也常遇到。解决方式有提到使用

adbd Insecure来使adb shell变成root shell的,但是我的设备在使用这种方法后会adb识别不到设备,暂时没找到原因.

获取照片信息

这个比较简单,主要几个点:

- 相册目录:

/sdcard/DCIM,一般手机拍的照片都保存在这个目录下,我的手机拍摄照片目录是:/sdcard/DCIM/Camera - 使用adb pull 拉取照片

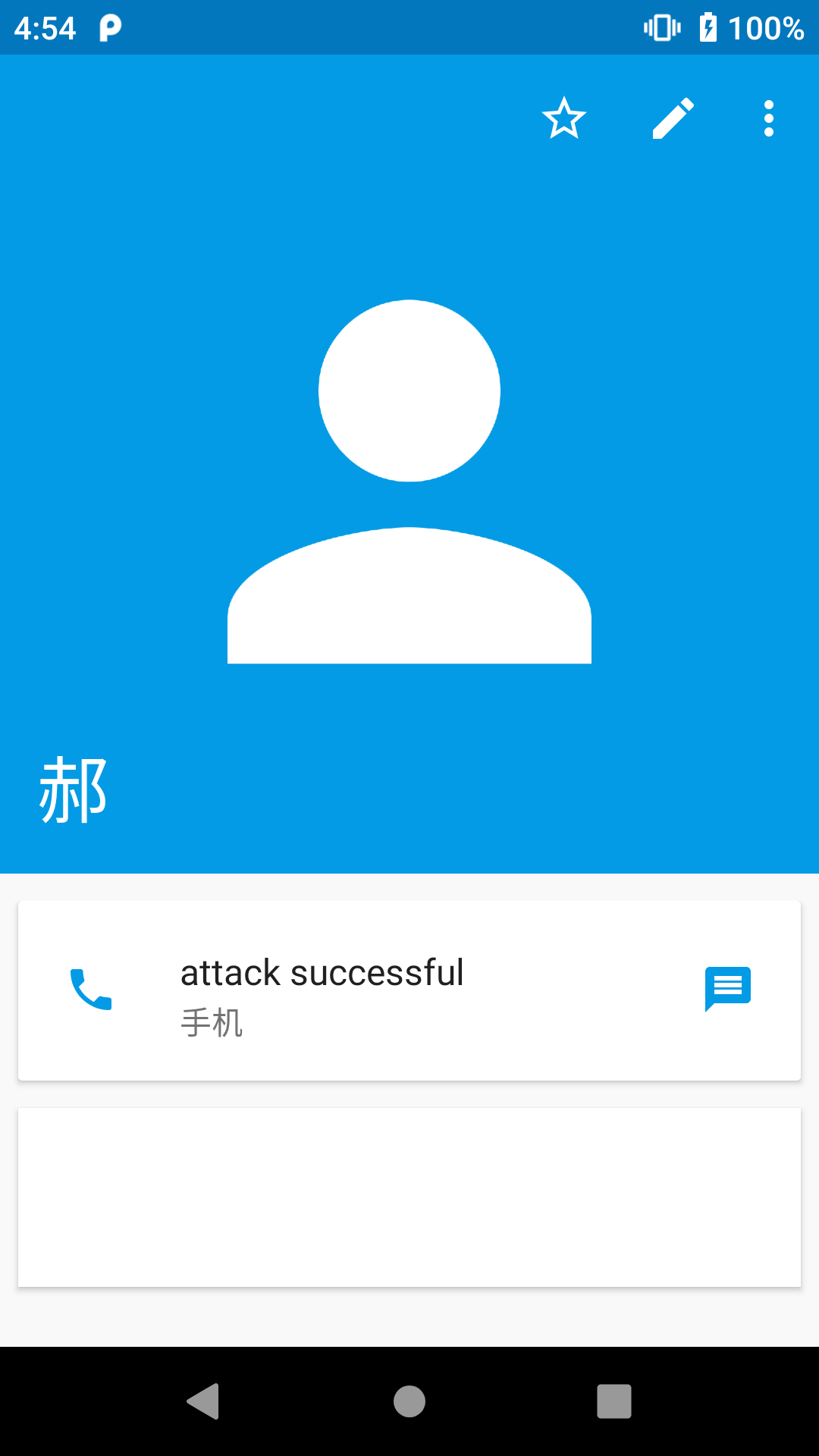

获取联系人

联系人的信息存在一个contacts2.db的数据库中,主要是取获取该文件

- 路径:

/data/data/com.android.providers.contacts/databases/contacts2.db - adb pull的时候的权限问题

- 对应的文件是个sqlite数据库,这里梳理一下获取联系人记录需要查找的几个表:contacts表、data表;

- 要先读取contacts表,name_raw_contact_id;一个name_raw_contact_id对应一个联系人,再用raw_contact_id去data表中查对应的数据

获取短信信息

类似联系人

- 普遍的路径是:

/data/data/com.android.providers.telephony/databases/mmssms.db - 我测试时候的路径是:

/data/data/com.android.messaging/databases/bugle_db,在我短信应用的包名的文件夹下 - 主要内容在 conversations 表

修改内容

根据之前的各个表的字段关系进行修改就可以了。